O que é Ransomware e como prevenir-se

O que sua empresa faria se fosse vítima de um sequestro de dados? Entenda neste artigo como funciona o ataque ransomware e como prevenir-se.

O que é ransomware?

O rasomware é um tipo de ciberataque que sequestra dados bloqueando ou criptografando os conteúdos de um dispositivo. O objetivo dos criminosos com este malware é estorquir o proprietário do dispositivo, cobrando um resgate pela liberação do conteúdo sequestrado.

Conforme estudo feito pela Accenture, o Brasil é o quarto país mais afetado por ataques de ransomware no mundo. De acordo com os dados, 47% dos ataques impactaram organizações instaladas nos EUA, seguidos pela Itália (8%), Austrália (8%), Brasil (6%) e Alemanha (6%).

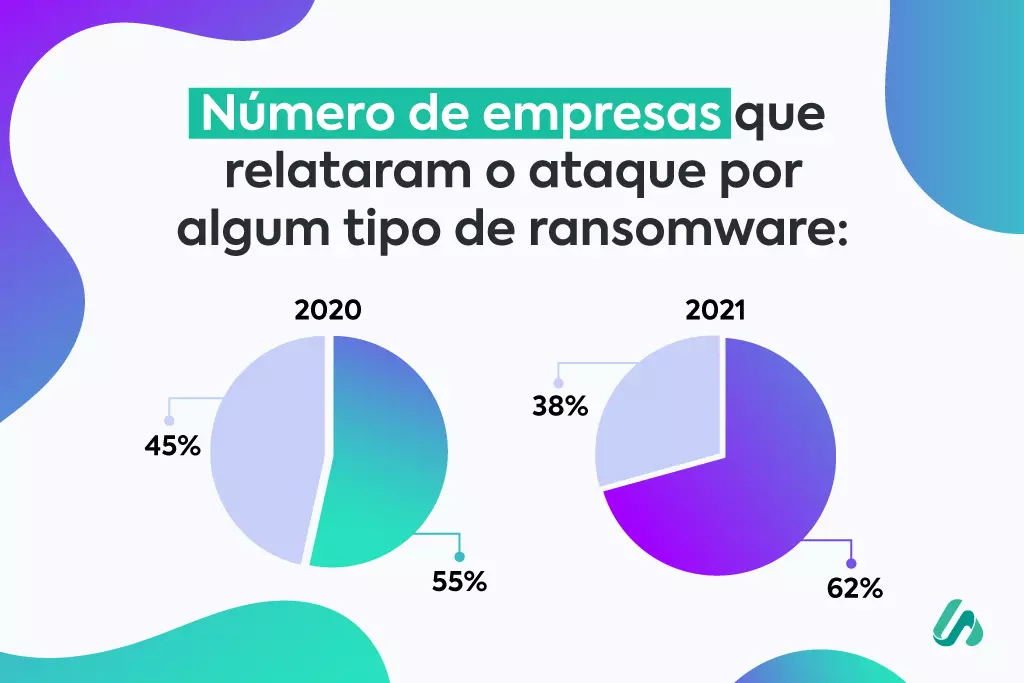

Já de acordo com o relatório “The State of Ransomware 2022”, realizado pela BlackFog, 55% das 200 organizações entrevistadas no Brasil foram atingidas por algum ransomware em 2021, o que traduz um aumento considerável frente aos 38% relatados em 2020.

A mesma pesquisa mostrou que o custo médio para recuperação do ataque de ransomware mais recente em 2021 foi de US$ 1,4 milhão. E a retomada das atividades não ocorreu da noite para o dia. A empresa demorou cerca de um mês para se recuperar dos danos e interrupções.

Isso demonstra uma das principais consequências do ransomware: o prejuízo da inatividade. Segundo o estudo, 90% das empresas impactadas disseram que o ataque afetou suas operações e 86% das iniciativas privadas relataram a perda de receita por causa do ciberataque.

Embora aparente ser uma novidade, os primeiros registros de casos de ransomware remontam o fim dos anos 80. Conhecido como Trojan AIDS, o primeiro caso foi documentado em 1989. Na época, o malware foi distribuído fisicamente por meio de disquetes enviados via correio.

Esses discos diziam armazenar informações sobre riscos e fatores da AIDS. Quando acessado, no entanto, surgia a surpresa: uma solicitação de “pagamento de licença” de US$189 para ser enviado para uma caixa postal no Panamá. Caso contrário, o usuário ficava impossibilitado de acessar seus arquivos.

O nome “ransomware”, contudo, se tornou mais famoso há poucos anos, com a ocorrência do WannaCry em 2017, um ciberataque de proporções globais que marcou a história. Ele atingiu pessoas, empresas e instituições, incluindo hospitais públicos do Reino Unido e grandes organizações europeias. Mais de 200 mil computadores foram infectados.

Como funciona o ransomware?

Geralmente, o ransomware infecta as máquinas das vítimas por meio da Engenharia Social. Em outras palavras, para acessar seu alvo, o malware se aproveita do desconhecimento das pessoas, agindo por meio do engano: e-mails phishing, links para sites falsos, sorteios e outros métodos são usados como porta de entrada.

Ao infectar o computador da vítima, o ransomware criptografa arquivos relevantes e promete devolvê-los somente após o pagamento de um valor de resgate – que, na maioria das vezes, é solicitado em criptomoedas. Não há uma garantia de que os documentos sequestrados serão devolvidos. Por isso, quando sua empresa é vítima desse tipo de ataque e não tem um planejamento prévio para respondê-lo, ela fica sujeita às decisões dos cibercriminosos.

Frente a isso, de acordo com Victor Detoni, Chief Security Officer na Atlas Governance, é ideal que se tenha um Plano de Continuidade de Negócio testado. Esse documento guiará a empresa na retomada de suas atividades, caso ela seja impactada por um ataque ransomware. Como a sua empresa daria continuidade às operações se fosse vítima de um sequestro de dados? Responder a essa questão com antecedência pode ser um grande passo para a prevenção de ameaças.

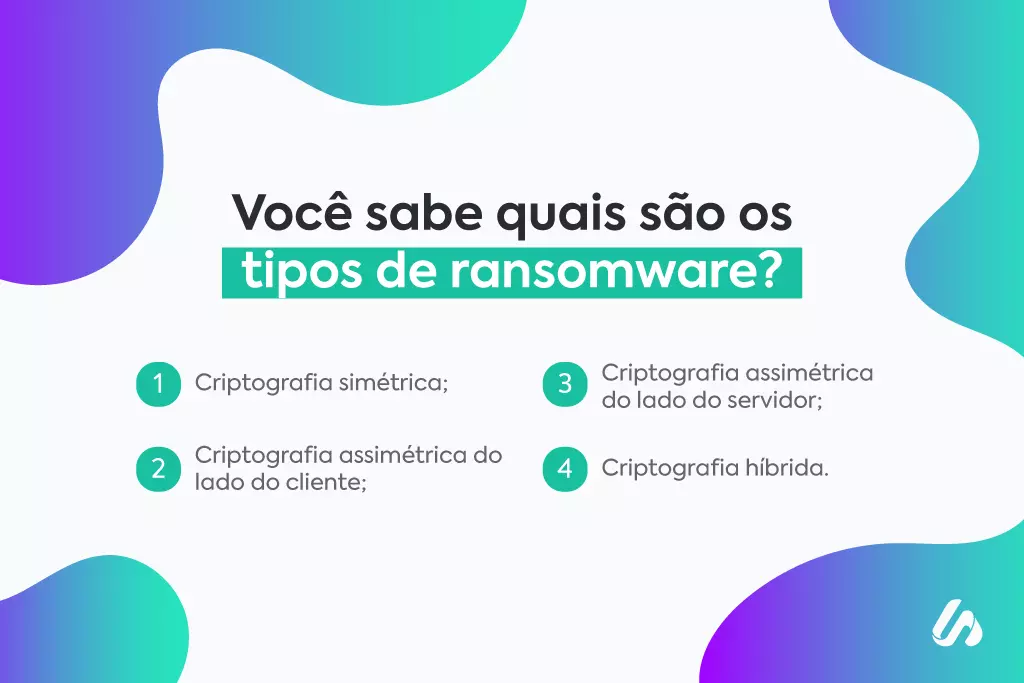

Tipos de ransomware

Para defender-se dos ransomwares, antes é necessário entender que não existe apenas um tipo. Portanto, veremos a seguir alguns subtipos deste ciberataque:

Criptografia simétrica

Este tipo de criptografia utiliza apenas uma chave para criptografar e descriptografar, a qual fica armazenada, geralmente, no sistema local, e pode ser encontrada sem efetuar o pagamento do resgate solicitado pelo cibercriminoso.

Criptografia assimétrica do lado do cliente

Neste caso, é utilizada uma chave pública para criptografar os dados e uma chave privada para descriptografá-los, a qual é enviada para o servidor do cibercrimonoso.

Criptografia assimétrica do lado do servidor

Os arquivos, neste tipo de criptografia, são criptografados com uma chave pública. Uma chave privada para descriptografá-los é enviada ao invasor. Durante esta transferência, no entanto, é possível interceptá-la. Se obtida, a chave poderá ser compartilhada com outras empresas impactadas pelo malware.

Criptografia híbrida

Os cibercrimonosos notaram que os tipos de criptografia anteriores tinham certas vulnerabilidades. Por isso, passaram a testar um novo formato, que ficou conhecido como criptografia híbrida. Sua cadeia funciona da seguinte maneira:

- A chave simétrica criptografa arquivos;

- O software produz um par de chaves do lado do cliente. A chave pública do lado do cliente criptografa o arquivo de chave simétrica;

- O software elabora um par de chaves do lado do servidor. A chave pública do lado do servidor criptografa a chave privada do lado do cliente e, por conseguinte, é enviada para o cibercriminoso;

- Quando você paga o resgate, a chave privada do lado do servidor descriptografa a chave privada do lado do cliente e essa chave vai para o seu negócio. Então, reverte-se a cadeia de criptografia.

Principais tipos de arquivos alvos do ransomware

O ransomware examina o armazenamento local e de rede em busca de arquivos para criptografar. Os principais alvos são arquivos que supõe serem relevante para sua organização. A seguir elencamos alguns tipos de arquivos alvos de ransomware:

- Microsoft Office: .xlsx, .docx e .pptx mais versões mais antigas

- Imagem: .jpeg, .png, .jpeg, .gif

- Imagens relacionadas a negócios: .dwg

- Dados: .sql e .ai

- Vídeo: .avi, .m4a, .mp4

E-mails de phishing: a principal ferramenta para ataques de ransomware

O termo “phishing” vem do inglês e significa “pescar”. O que tem tudo a ver com a prática a que a palavra se refere no contexto da Segurança da Informação. Isso porque “phishing” é uma tática que consiste, literalmente, em “pescar a vítima”.

Uma isca é usada. Um link para um download gratuito de algum material; um site para você baixar o boleto de uma suposta dívida em aberto; e outras enganações. Ao efetuar o download apontado pela mensagem, o malware obtém acesso à máquina.

Backups: a melhor maneira de se proteger contra ransomware

A melhor forma de proteger a sua organização de ataques ransomware, segundo Victor Detoni, além de todo o investimento em gestão de risco, é assegurar a elaboração de backups contínuos dos dados da companhia e o restore rápido do sistema. A sua empresa costuma fazer cópias de seus arquivos com frequência?

A importância do Conselho de administração durante um ataque ransomware

Diante da possibilidade ou da ocorrência de um ataque ransomware, o Conselho de administração tem papel de se reunir e discutir com urgência quais caminhos serão tomados para assegurar a continuidade do negócio e buscar a mitigar as consequências do desastre. Afinal, este que é o principal órgão da Governança tem por objetivo garantir a perenidade da organização no mercado.

A questão que fica, contudo, é: como o colegiado se reunirá, acessará suas informações e registrará as deliberações do encontro enquanto estiver impossibilitado de utilizar os recursos digitais da organização por conta do ransomware? Como os conselheiros, por exemplo, poderão visualizar o Plano de Continuidade de Negócio (PCN) que estava armazenado na rede criptografada pelo ciberataque?

Considere o uso de um portal de Governança

Diante disso, cabe pensar na possibilidade de utilizar um portal de Governança. Ao armazenar os dados sensíveis da Governança na nuvem, você preserva informações relevantes em um ambiente externo, que pode ser acessado apesar de qualquer crise que ocorra na sua companhia.

O Atlas Governance é o maior portal de governança da América Latina, atendendo mais de 400 organizações e mais de 15.000 Conselheiros. Além de simples, acessível e digital, ele oferece um ambiente seguro para as reuniões de Comitê de Crise ou Conselho por meio da tecnologia em nuvem. A empresa consegue acessar o portal fora de sua estrutura de TI.

Com ele, você também pode obter atas com informações de tudo o que foi discutido e decidido no encontro, convocar reuniões em menos de 3 minutos, aposentar seus arquivos e rastrear documentos em uma base de conhecimento digital, centralizar a comunicação da sua governança e muito mais. Navegue pelo nosso site e conheça nossos serviços.