La realidad de las empresas latinoamericanas ha acelerado el paso hacia la transformación digital ahora que colaboradores, directores y empresarios han descubierto que es más productivo y menos costoso trabajar desde casa, a larga distancia o de manera híbrida; sin embargo, esta nueva modalidad laboral, no solo ha traído ventajas, sino también nuevos riesgos y medidas de seguridad necesarias para que las empresas puedan proteger la información y documentos digitales de los ciberdelincuentes, sin importar si se tratan de organizaciones pequeñas, medianas o grandes.

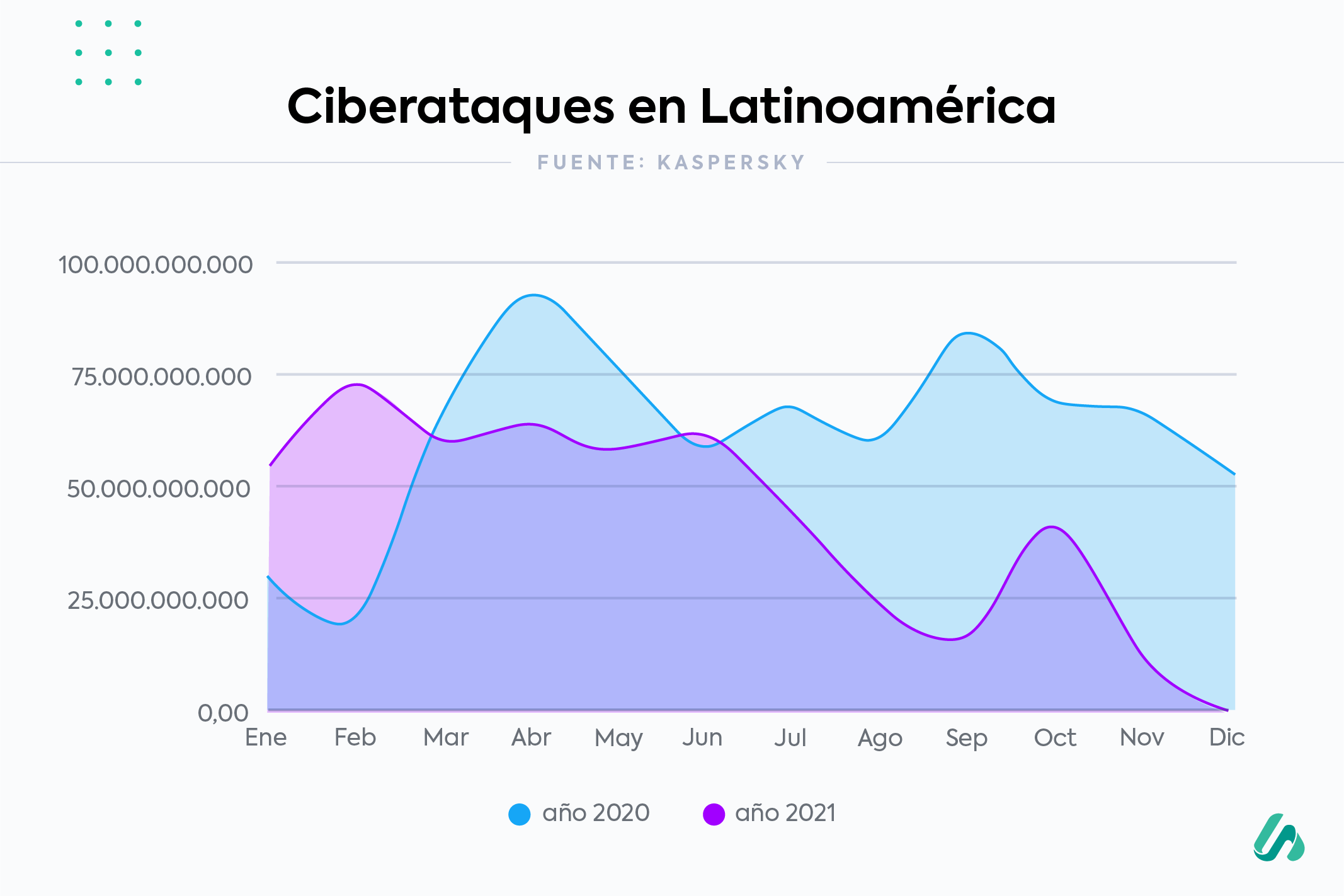

En tan solo el 2020, América Latina sufrió al menos 91 billones de intentos de ciberataques a empresas y al menos el 45,3% de ellas fue víctima, sufriendo pérdidas de hasta 4 millones de dólares. Este incremento de ciberdelincuencia, ha aumentado la necesidad de la ciberseguridad.

Irónicamente, aunque se traten de cifras muy altas, de acuerdo con la Encuesta Global de Seguridad de la Información 2021 de EY, el 46% de los CISO encuestados, consideraron que el presupuesto destinado a la ciberseguridad de sus organizaciones está por debajo de lo necesario para garantizar la seguridad digital.

Y esta opinión profesional se refuerza con el 85% de los CISO encuestados que concluyen que los directores y consejeros no consideran la ciberseguridad como “un habilitador de innovación”, sin embargo, lo es y para comprender cómo la ciberseguridad puede sumar esfuerzos en el desarrollo de una empresa, primero es necesario entender la Importancia de la Ciberseguridad en las Empresas.

Por eso, a lo largo de este artículo descubrirás todo lo que necesitas saber sobre la ciberseguridad para impactar positivamente en tu organización y garantizar la protección de la información.

¿Qué es la Ciberseguridad?

La ciberseguridad es el conjunto de prácticas que se realizan para medir la seguridad y proteger todos los sistemas tecnológicos de un hackeo o ataque cibernético que pueda “secuestrar” la información, con sistemas tecnológicos nos referimos prácticamente a la tecnología que usamos todos los días, desde tu computadora, hasta tu tablet o celular.

En el caso de las empresas, se debe considerar que la ciberseguridad se encarga, además, de proteger hasta los sistemas que se utilizan para el control de datos e información interna, en este caso con sistemas nos referimos a softwares o programas que en cualquier organización se utilizan como herramientas de información digital y que también usamos prácticamente todos los días.

Ahora, imagínate que la información de tu empresa esté expuesta diariamente y que tú aún no lo sabes ¿Cómo crees que esto afectaría tus procesos internos, colaboradores, situación financiera y a tus clientes?

Es por eso que, actualmente se intenta concientizar sobre la importancia de la Ciberseguridad de las empresas, pues hoy debe ser considerada como una pieza esencial y clave para garantizar el incremento de productividad en las organizaciones.

Tipos de Ciberseguridad

Como toda ciencia y estudio, la ciberseguridad tiene sus divisiones y en cada una de ellas encontramos diferentes propósitos y resultados que debemos comprender para tomar la decisión más adecuada en cuanto a la protección de las empresas.

También considera que entender esto facilitará la comunicación con el área de T.I de tu organización.

Uno de los motivos por los que se subestima la importancia de la ciberseguridad es por todos aquellos conceptos técnicos y rebuscados que, en vez de explicarnos, terminan por confundirnos más.

Al no entender del todo el concepto, tendemos a rechazarlo y definirlo como algo demasiado “complicado” o, inclusive, llegamos a usar el término de “es muy tecnológico” cuando no logramos entender cómo funciona un dispositivo o sistema.

¿Conoces a alguien que alguna vez haya dicho “es que yo no soy bueno o buena con la tecnología” o “es que la tecnología y yo no nos llevamos muy bien”? Sí es así o quizás seas tú quien hace uso de estas frases, no te preocupes, llegaste al artículo indicado, pues al igual que la tecnología en general, la ciberseguridad no es tan complicada.

Y el mejor punto de inicio es comprender para qué funciona y cómo se distinguen cada uno de los tipos de Ciberseguridad.

Ciberseguridad hardware, software y de redes

Ciberseguridad Hardware (Ciberseguridad física)

Este tipo de ciberseguridad se refiere a la serie de prácticas de protección hacia los elementos físicos que integran tu equipo, es decir, desde el monitor, hasta los accesorios y las piezas internas que en conjunto hacen funcionar la computadora o dispositivo móvil. ¿Cómo podríamos proteger estos elementos de un posible Hacker?

Bien, el inicio de sesión y contraseña es un claro ejemplo de proteger tu equipo, bastante simple, ¿no? Lo es cuando comprendemos la importancia de hacer uso de contraseñas de calidad o cuando configuramos el equipo para que se bloquee en un lapso determinado de tiempo.

Por ejemplo, cuando dejamos nuestro equipo abierto y necesitamos trasladarnos a una reunión, muchas veces olvidamos bloquear nuestra computadora, por ello tu equipo puede hacerlo de manera automática, así, en caso de que alguien se acerque a tu equipo e intente ingresar para buscar alguna información, le será imposible.

Este ejemplo no solo aplica para una computadora en general, también sueles encontrarlo y hacer uso de estas prácticas a través de aplicaciones cuando te solicitan contraseña o autenticación en dos pasos, o por ejemplo desde tu dispositivo móvil, diariamente realizas esta práctica de ciberseguridad hardware al colocar una contraseña en tu celular.

Sin embargo, cuando hablamos a nivel empresarial, entonces el manejo de contraseñas de todos los equipos necesita de un control minucioso y organizado, por eso es necesario implementar métodos que faciliten el control de este tipo de información de seguridad.

Ciberseguridad Software (Ciberseguridad lógica)

Cuando hablamos de Software, podemos decir que sería como referirse a la “mente” de la computadora. Pues el Software se define como el conjunto de códigos, algoritmos y programas que en conjunto hacen que una computadora funcione y realice la serie de comandos que nosotros le indicamos.

Entonces, estos códigos y algoritmos podrían definirse como el “lenguaje” de las computadoras e incluso de otros dispositivos.

Así que cuando hablamos de Ciberseguridad Software, se refiere a las prácticas necesarias para proteger esta parte de nuestros sistemas.

La modalidad laboral actual es un claro ejemplo del porqué es tan imprescindible la ciberseguridad Software.

Repasemos la situación: actualmente miles de profesionales están trabajando a larga distancia desde casa con un equipo asignado por sus empresas. Diariamente, estos miles de profesionales realizan búsquedas de internet, envían y reciben decenas de archivos o documentos vía e-mail y además hacen uso de la nube o el resguardo de información de la empresa, además de ingresar al CRM o cualquier otro programa que necesiten para cumplir con sus responsabilidades.

Para esto, el área de TI se encarga de instalar un Firewall.

Existen varios tipos de Firewall y todos trabajan bajo un sistema similar, en resumen, se trata de un sistema que protege las redes privadas -como la de tu empresa- y lo cumple analizando y monitoreando las redes a las que entramos, así, al identificar una amenaza o una página sospechosa, el Firewall se encarga de bloquearlo.

Ahora, recordemos que cuando hacemos uso del internet, constantemente estamos visitando diferentes redes, a veces nos encontramos con páginas maliciosas, desarrolladas para ingresar a tu sistema sin autorización.

Ahí es cuando un Firewall cumple su función y así, es como en resumen puedes llevar a cabo una práctica de Ciberseguridad Software.

Ciberseguridad de redes (Ciberseguridad lógica)

No, esta no se refiere a la seguridad de tus redes sociales, aunque es lo primero que se nos viene a la mente para muchos.

Para resumir su concepto, primero debemos pensar en esto: Mientras nosotros pasamos el día enviando mensajes, información, documentos digitales, incluso videos e imágenes, entre los sistemas está ocurriendo un intercambio de información.

Durante este intercambio de información, hay un trayecto que puede ponerlo en riesgo.

Sucede lo mismo que cuando estamos hablando con otra persona, estamos en medio de una charla y practicante se está intercambiando información, pero en medio de este intercambio es como si una tercera persona escuchara la conversación y pusiera en riesgo lo que se acaba de hablar o discutir.

A veces no es que se trate de información clasificada, pero cuando decimos algo, lo que nos importa es que llegue a la persona a la que nos estamos digiriendo.

Entonces, la ciberseguridad de redes se encarga de proteger la información desde su emisión hasta su recepción y para ello existen softwares o programas dirigidos a esta función.

Ciberseguridad en Latinoamérica

A pesar de lo que los estudios y encuestas nos dicen que las empresas continúan invirtiendo cantidades insuficientes para garantizar la protección de su información y de sus sistemas.

Las empresas latinoamericanas de todos los tamaños necesitan enfrentar este proceso de confianza a la tecnología y eso es un hecho, pues de lo contrario, no solo arriesgan su información, sino también, la confianza de sus stakeholders (grupos de interés).

Garantizar Ciberseguridad en las empresas, va más allá de la instalación de programas de protección, pues también significa destinar tiempo y dinero a otras acciones como el análisis y prevención de riesgos cibernéticos de acuerdo con su sector o giro, desarrollo de políticas de ciberseguridad en las empresas o hasta realizando auditorías de ciberseguridad.

Ahora, te preguntarás, ¿es todo esto verdaderamente necesario? De acuerdo con la situación actual de Latinoamérica, sí, es más que necesario y a continuación podrás entender un poco más el porqué.

Ciberseguridad en México

Sin duda, Latinoamérica es una de las zonas que necesita mayor atención e incremento de inversión en cuanto a ciberseguridad, sin embargo, cuando hablamos de la situación actual de México en Ciberseguridad, cabe mencionar que desde el 2020 ha encabezado la lista como el país con mayor número de ciberataques.

De acuerdo con la firma mexicana de Ciberseguridad, Silikn, en los primeros seis meses del 2022, México sufrió 85 millones de intentos de ciberataques, se han detectado hasta 120 mil amenazas cibernéticas y al menos, el 41,0% de las empresas ha sido víctima de estos ciberdelitos.

De acuerdo con los mismo estudios y estadísticas es el sector financiero el principal objetivo de los ciberdelincuentes, por lo que las empresas ahora deben considerar el reforzar sus métodos y prácticas de Ciberseguridad como uno de los primeros pasos para la transformación digital.

“El cibercrimen obtuvo ingresos en 2021 por 6 trillones de dólares y se espera que para 2025, las ganancias obtenidas por este delito lleguen a los 15 trillones de dólares…” declaró Raúl León Cortés, experto en ciberseguridad en México.

De acuerdo con los expertos, los ciberdelitos más frecuentes en este país son a través de ransomware (secuestro de información) que se realiza por medio de redes de acceso remoto poco seguras y phishing, el cual se ejecuta a través de correos electrónicos con información engañosa que está cargada de un malware (programas maliciosos).

Por lo que, en el resto del año, se espera que las empresas mexicanas comiencen a prestar mayor atención a esta materia.

Ciberseguridad en Colombia

Por otra parte, Colombia tampoco se queda atrás en cuanto a cifras alarmantes de ciberataques y ciber amenazas.

De acuerdo con el Informe de Amenazas Cibernéticas, en tan solo el 2021, en Colombia se detectaron 11 millones de amenazas a las empresas, de las cuales el 53% fue víctima de algún tipo de ciberataque. Y en lo que va del año 2022, los ciberdelitos al sector empresarial continuado incrementando hasta en un 18%.

La nueva modalidad laboral y el incremento de la transición digital son los principales motivos por los que en Colombia continúa incrementando la ciberdelincuencia. Por ejemplo, de acuerdo con la Cámara Colombiana de Comercio Electrónico (CCCE) el e-commerce obtuvo un crecimiento del 44%.

Esto no solo ha puesto en riesgo la información interna de las empresas, sino también la información de los clientes.

Al igual que México, el método más común en Colombia es el ransonware, sin embargo, el conocer este dato permite a los empresarios y los encargados de las áreas de T.I. a identificar las áreas que necesitan reforzar con los métodos necesarios para garantizar la seguridad de la información.

De acuerdo con expertos, las empresas colombianas están invirtiendo solo un 12% de su presupuesto de seguridad en esta área, en comparación con el 21% del promedio de la región latinoamericana.

Por lo es urgente mejorar el desempeño en ciberseguridad y, además, mantener informados a los colaboradores en cuanto a la situación, con la finalidad de preparar a toda la comunidad interna para prevenir ser víctima de este tipo de ciberdelitos.

¿Cuáles son los principales ataques a la ciberseguridad?

La situación actual en Colombia y México nos puede dar una idea de cuáles son los métodos más comunes utilizados para infringir la seguridad digital en las empresas de Latinoamérica, sin embargo, no son los únicos métodos utilizados actualmente, por ello es importante mantenerse informado en cuanto a las actualizaciones y los demás riesgos de ciberseguridad a los que tu empresa podría estar expuesta.

Técnicas más utilizadas para atacar la ciberseguridad de las empresa

Phishing

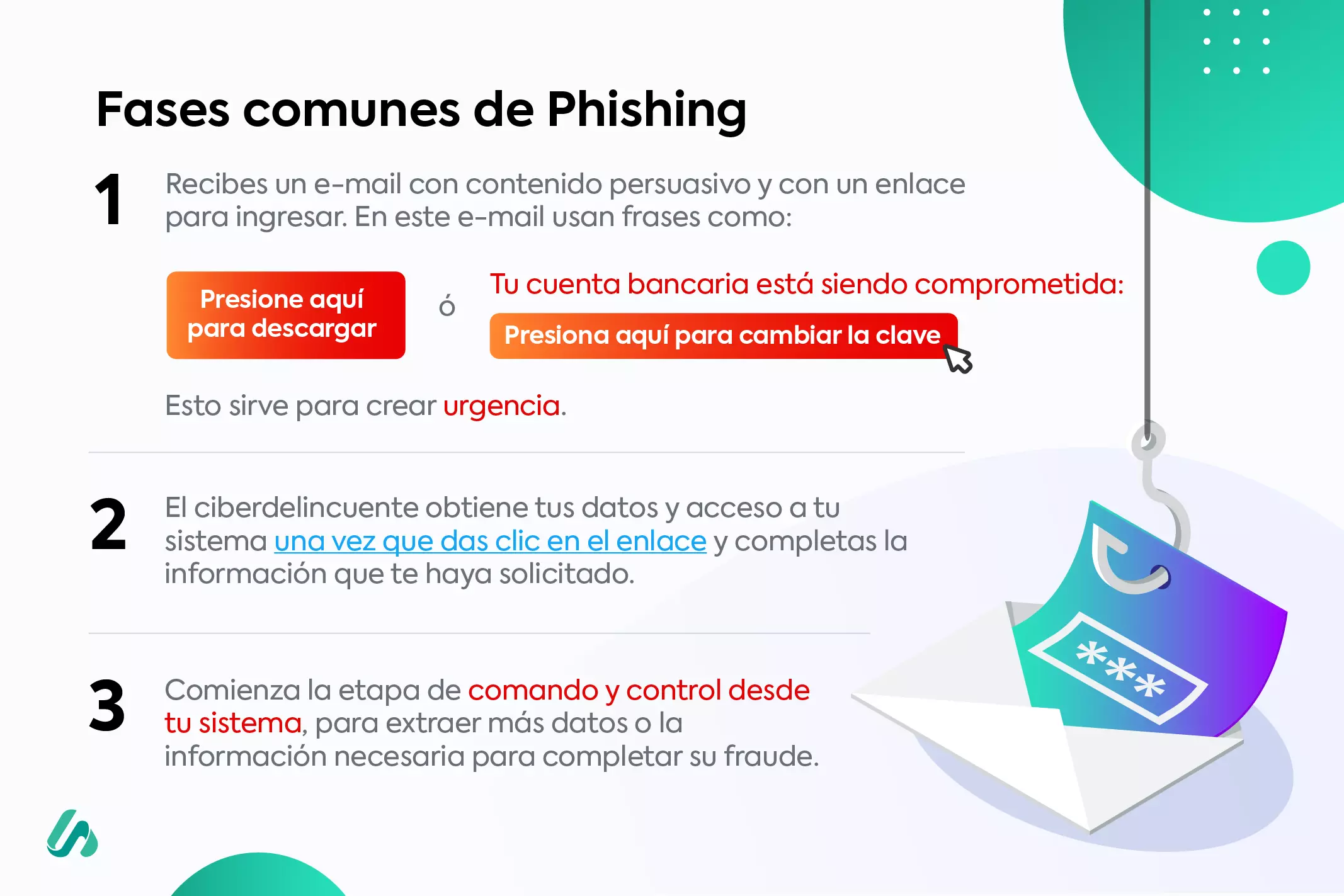

El más común actualmente. No se trata de un programa, se denomina Phishing a un conjunto de prácticas de ingeniería social para violar la privacidad o suplantar identidades.

El método más exitoso y común de phishing es a través de e-mail, sin embargo, también se puede realizar a través de llamadas o inclusive a través de mensajes de texto.

Es por medio de contenido engañoso, haciendo uso de identidades falsas. Por ejemplo, de tu banca, alguna aplicación de compra en línea o inclusive alguna aplicación streaming. Hacen uso de sus logos y te pueden notificar desde ofertas muy atractivas hasta alertas de cuentas suspendidas, entre otras situaciones que te orillen a dar información, contraseñas u otros datos.

Este método es utilizado en colaboradores de empresas, por lo que se recomienda hacer conciencia sobre el uso responsable del e-mail corporativo y verificar los sitios desde donde reciben la información. Existe varias maneras de identificar un e-mail falso, prestando atención en la página donde te enlaza, si hay faltas de ortografía o palabras repetidas y por supuesto, se recomienda comunicarse directamente con el proveedor de servicios algún número telefónico o canal de comunicación oficial para verificar la información.

Malware

Otro de los principales ataques a la ciberseguridad es el Malware.

Definido como “malicious software ”. Este intercede a tu sistema sin autorización a través de códigos maliciosos que se extienden por todo tu equipo y redes, ¿recuerdas lo que entendimos como “lenguaje de las computadoras”? Pues a través del mismo lenguaje es como un Malware actúa.

Aunque a los Malware, comúnmente se les conoce como “virus”, es un poco más técnico que eso, debemos entender la diferencia, pues este tipo de ataque se puede dividir en varias categorías de acuerdo a con el “virus” que va a atacar o la intención del hacker:

- Ransomware: El virus ingresa a tu sistema y ‘secuestra’ tu información, bloqueando o denegando tu acceso al dispositivo y a archivos. Entonces es cuando el Hacker actúa y exige un pago de rescate para que puedas recuperar tu información.

- Gusanos: La principal función de este tipo de virus es alojarse en tu equipo, en todo el sistema e inclusive archivos, con la finalidad de difundirlo por la red, es decir, cuando envías un documento a otro usuario, este documento ya estará contaminado y, en consecuencia, dañará el equipo del otro usuario.

- Spyware: Se trata de un programa espía. Lo preocupante de este tipo de virus va más allá de que los hackers sepan a dónde vas o qué haces, pues lo que en realidad les interesa es obtener tus contraseñas, información personal e incluso, información financiera para realizar un robo de identidad o algún tipo de fraude.

- Troyanos: ¿Te imaginas porqué el nombre? Básicamente este virus ingresa a tu sistema presentándose como un programa legítimo y le abre la puerta a otros programas maliciosos para que ataquen tu equipo.

Denegación de servicio distribuido (DDoS)

Este tipo de ataque a la ciberseguridad consiste en que el o los hackers van a intentar que los equipos colapsen a través de numerosas peticiones a un servidor. Para lograr esto, la herramienta previa clave son los equipos infectados por algún tipo de virus “gusano”. En la mayoría de los casos, los usuarios de los equipos infectados por este tipo de virus no saben que están siendo parte de un ataque cibernético.

Los ciberdelincuentes utilizan este método para bloquear todo el servidor de una organización. Este tipo de ataque es de los más temidos, ya que, al involucrar una cantidad alta de equipos, es difícil detectar de dónde proviene el ataque.

La amenaza de que destruyan el servidor de una organización significa perder cantidades significantes de información. Entonces, los ciberdelincuentes extorsionan a las empresas para detener el ataque.

¿Cómo prevenir la Ciberdelincuencia en las empresas?

Tal y como hasta ahora hemos entendido a lo largo del artículo, la Ciberseguridad no solo se cumple a través de programas de protección, es necesario considerar una seria de prácticas y acciones a realizar con la finalidad de que todo el equipo esté preparado para prevenir y mitigar algún tipo de intento de ciberataque.

Las acciones básicas que deben implementar son más fáciles de lo que te imaginas:

Eliminen el uso de dispositivos personales

Lo más recomendable es que la información relacionada al trabajo permanezca en los equipos y dispositivos correspondientes del trabajo. Pues una vez que algún documento o información salga del equipo empresarial, entonces estará en riesgo.

Con esto nos referimos a que se recomienda que los colaboradores no usen sus dispositivos móviles u otros equipos para ingresar a su e-mail corporativo o algún otro programa o software que maneje información de la empresa, ya que esto involucra que coloquen su usuario o contraseña.

Realizar respaldos de la información

Esta es una medida de prevención de ciberseguridad se enfoca en no perder la información en caso de que la empresa sea víctima de algún tipo de ciberataque.

Se recomienda hacer copia de toda la información con frecuencia para mantener actualizada la información.

Encriptar la información

El cifrado o encriptación de información es otra de las acciones esenciales para la ciberseguridad de las empresas.

Consiste en convertir la información o datos en códigos antes de que estos sean enviados a través del internet o inclusive para realizar el respaldo de información.

Algunos programas o aplicaciones encriptan la información de manera automática y esto puede ser incluso un criterio que te pueda servir al momento de elegir las herramientas digitales que utilizarás en tu entorno laboral.

Sin embargo, de manera interna, es importante que el área de T.I. dirija este tipo de acciones, pues además de la información también puede ser encriptada la red privada que se utiliza en tu empresa.

Capacita e informa a todos los colaboradores de la empresa

La prevención de ciberataques no solo es tarea del área de tecnologías, todos los colaboradores de una compañía deben estar conscientes de las acciones implementadas, los riesgos y las instrucciones que deben cumplir si detectan alguna posible amenaza.

El factor humano es uno de los motivos por lo que los hackers suelen tener éxito, por lo que se recomienda realizar frecuentemente capacitaciones para mantener actualizados e informados a todos los integrantes, sin importar el área o departamento. Actualmente, todos tenemos contacto directo con algún dispositivo o equipo tecnológico.

Considera que todas estas acciones y medidas de prevención pueden integrar parte de una Política de Ciberseguridad de la Empresa.

A continuación, podrás informarte más sobre de qué trata y cómo se puede tener una política de ciberseguridad.

Políticas de ciberseguridad en la empresa

Las políticas de Ciberseguridad en la empresa son una manera de regular y organizar los planes de acción que se realizaran de manera interna para la prevención, evaluación y para las acciones a realizar en caso de un intento o ataque cibernético.

Esto también puede reforzar la concientización en los colaboradores y las capacitaciones necesarias.

Estas políticas pueden ser divididas por materias o elementos que integran todo un sistema digital de la información en una empresa. La más importantes son:

- Política de Contraseñas

En esta política se determinará la frecuencia con la que será necesario actualizar las contraseñas en los equipos, cumpliendo el formato básico para aumentar el nivel de protección como el uso de minúsculas, mayúsculas, números, símbolos o caracteres especiales.

En esta política pueden quedar definidos algunos aspectos en cuanto al tipo y lugar de resguardo de todas las contraseñas corporativas y las áreas y cargos responsables de asegurarse del cumplimiento y organización.

- Política de Almacenamiento y copias de seguridad

Las políticas no solo se encargan de regular las acciones por realizar, sino que también contribuyen a un control interno que facilitará la transparencia interna en los procesos de la compañía.

Por ejemplo, para la Política de Almacenamiento y copias de seguridad, no solo es necesario definir la frecuencia con la que se realizarán las copias de seguridad, primero es imprescindible elaborar un inventario y clasificación de activos de información de acuerdo con cada área que forma parte de la organización.

Aquí también se define quién o quiénes serán los responsables de esta tarea y quiénes tendrán acceso a estos almacenamientos para su correcto control y cumplimiento.

- Política de uso de e-mail corporativo

Aquí es donde nos aseguraremos de que los colaboradores hagan uso correcto del e-mail corporativo, cumpliendo con prácticas seguras por lo que para elaborar esta política se deben considerar aspectos e instrucciones en materia de: Normativa de uso, Instalación de antimalware y antispam, cifrado y firma digital, desactivación de imágenes y el formato HTML, no responder a correos sospechosos o spams, no ingresar a enlaces sospechosos, entre otras indicaciones.

- Política de actualizaciones

Esta política se refiere a las actualizaciones de softwares y es importante para reducir el riesgo de ciberataques. Pues usualmente los ciberdelincuentes encuentran más vulnerables aquellos equipos desactualizados.

Por ello, en esta política se determinará la automatización de actualización en softwares, los responsables de cumplimiento y de verificar que la automatización se cumpla o no se la vea bloqueada por factores humanos.

- Política de Protección de datos

Esta es una de las políticas de ciberseguridad más importantes, pues cabe recordar que cada país cuenta con una Ley de Protección de Datos a los que las empresas deben mantener un cumplimiento y actualización constante, pues esto es muy importante para el manejo de datos de usuarios o clientes y, por ende, para continuar reforzando confianza con los stakeholders.

Por lo que esta política se va a enfocar al cumplimiento de las Normativas correspondientes de acuerdo con cada país.

- Política de Clasificación de la información

El manejo adecuado de la información interna influye directamente en la eficacia de la Ciberseguridad, por lo que no es de sorprenderse que una Política enfocada en el manejo seguro de la información deba contemplarse como parte de la prevención de ciberataques en las empresas.

Para esta política también será necesario contar con un inventario de los activos de información de todas las áreas, para comprender cómo se componen y distribuyen de acuerdo con lo digital y lo físico y así, determinar el porcentaje de información con el que se cuenta en papel y el porcentaje de información que se encuentra digitalizada.

A través de estas acciones será posible realizar una clasificación considerando aspectos de confidencialidad, transparencia, disponibilidad y organización.

Cuéntanos, ¿tu empresa cuenta con todas las políticas mencionadas?

¿En qué consiste un control en Ciberseguridad?

Hasta el momento hemos comprendido los conceptos necesarios para poner en práctica la Ciberseguridad en las empresas, sin embargo, no hay que olvidarnos de que esto también demanda un seguimiento y supervisión para garantizar el cumplimiento correcto de cada paso y factor.

Aquí es donde un Control en Ciberseguridad juega un papel importante, pero ¿qué es un Control en Ciberseguridad?

Se trata del conjunto de prácticas y normativas que permiten a las empresas a simplificar la elaboración de planes de acción para le Ciberseguridad.

Estos son:

ISO2701, enfocado en llevar un correcto control de almacenamiento en cuanto a toda la información interna y externa de la empresa.

ISO27032, enfocado en la alineación y desarrollo de controles técnicos para garantizar la Ciberseguridad empresarial.

National Institute of Standards and Technology – NIST, tiene como objetivo identificar, Proteger, Detectar, Responder y Recuperar toda información digital de una empresa.

Control of Internet Security – CIS, cuyo objetivo gira en torno a mitigar o eliminar cualquier riesgo de ciberataque, enfocado en estrategias y programas de defensa.

¿Cómo realizar un Análisis de Riesgos de Ciberseguridad en mi empresa?

Tal como en finanzas, procesos operativos u otras áreas que integran una empresa, necesitan una gestión de riesgos, la tecnología y redes también necesita de un control, prevención, identificación y mitigación de posibles riesgos, con la finalidad de encontrar las soluciones más adaptadas y adecuadas para cada empresa.

Por ello, el análisis de riesgos es parte fundamental del marco general de la Ciberseguridad en una empresa, ya que permite identificar los posibles riesgos informáticos a los que está expuesto tu sector o tu equipo operativo.

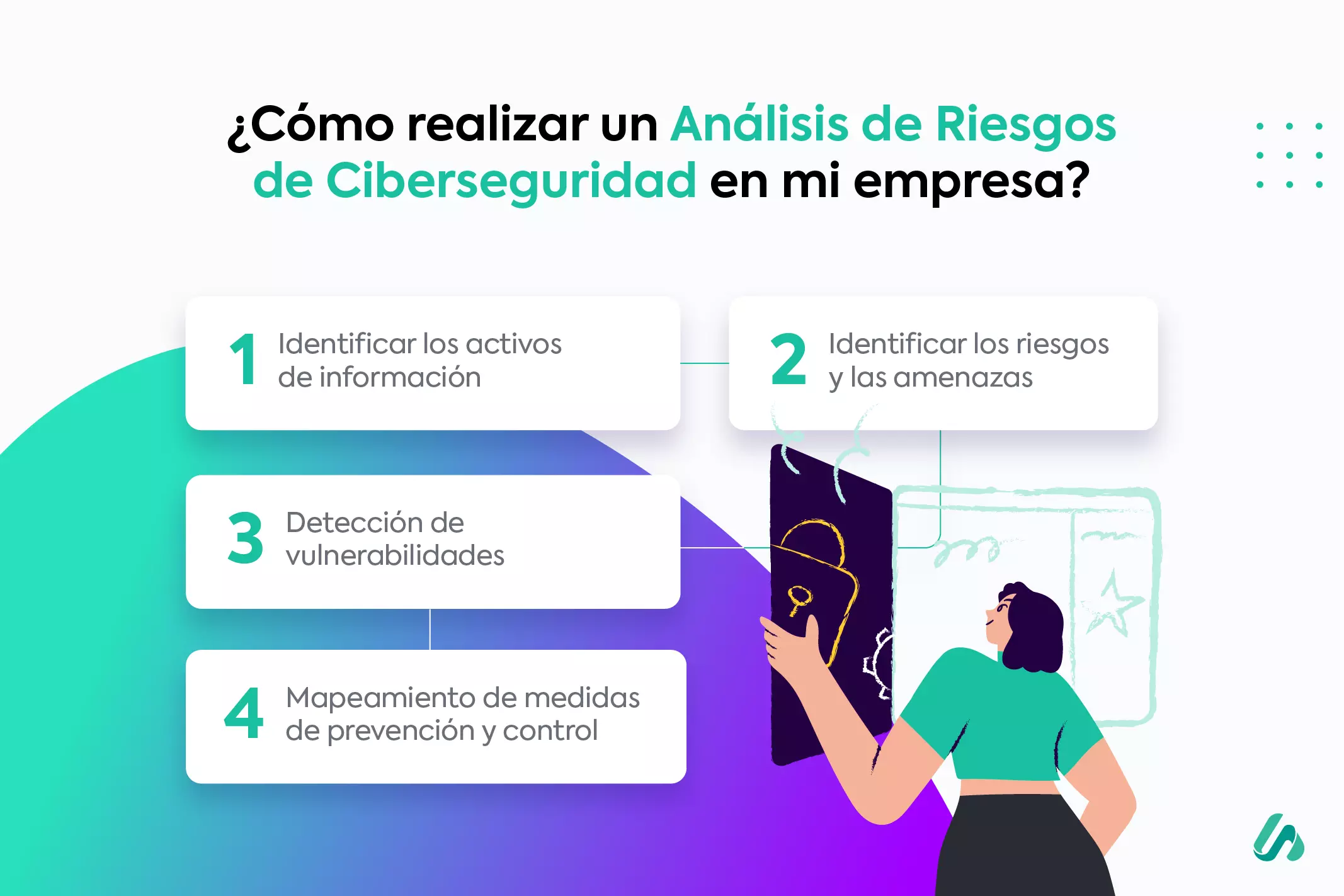

El análisis de Riesgos de Ciberseguridad se puede realizar por pasos:

Paso 1. Identificar los activos de información.

Para ello, nuevamente vamos a hacer uso del inventario de información realizado para la elaboración de políticas en ciberseguridad.

Paso 2. Identificar los riesgos y las amenazas.

Este paso consiste en identificar amenazas como Ataques externos, errores humanos, situaciones extraordinarias o fuera de control hasta desastres naturales.

Paso 3. Detección de vulnerabilidades.

¿Cuál es la situación actual de la empresa en cuanto a la ciberseguridad? ¿Cuáles son los riesgos actuales?

En este paso, se encargarán de encontrar la respuesta a esas preguntas.

Paso 4. Mapeamiento de medidas de prevención y control.

En este paso se identificarán las soluciones más adecuadas a los riesgos actuales y a las posibles amenazas, así como las herramientas necesarias para garantizar la seguridad y las estrategias para llevar a cabo en cuanto a la capacitación y concientización del resto de los colaboradores.

Auditoría de Ciberseguridad

¿Por qué es necesaria una auditoría de Ciberseguridad y para qué sirve? Seguro te estarás preguntando eso, considerando la serie de pasos y toda la información que hemos compartido hasta ahora, sin embargo, existe un factor importante que dichos pasos y métodos no han considerado: los factores del sector al que pertenece tu empresa, aspectos de la zona geográfica entre otros factores que pueden variar de acuerdo con el tipo y tamaño de empresa.

Para eso sirve la auditoría de ciberseguridad, pues a través de ella se consideran todos esos aspectos para determinar si las empresas cuentan con un sistema de ciberseguridad de calidad.

Este tipo de auditoría analizará e identificará: las vulnerabilidades, códigos, redes, el sitio web de la empresa o marca.

Sin embargo, esta estrategia no solo sirve para la prevención de ciberataques, a diferencia de las anteriores mencionadas, la auditoría de Ciberseguridad, también será imprescindible en caso de que tu empresa ya haya sido víctima de algún ciberataque, pues, además, se encarga de identificar la causa del incidente, las fallas y errores, además de realizar pruebas o tests de penetración para determinar el nivel de vulnerabilidades y así, darles una solución inmediata.

Herramientas de Ciberseguridad para Proteger tu empresa

Finalmente, hemos llegado al momento de enlistar las herramientas imprescindibles de toda empresa. Pero te recomendamos considerar dos cosas: la primera, si tu empresa ya cuenta con todas las herramientas necesarias para su ciberseguridad, lo más adecuado sería realizar una auditoría para identificar alguna posible falla o amenaza que no hayan contemplado hasta el momento.

Y la segunda recomendación es que, con base a toda la información compartida a lo largo de este artículo, elabores una checklist de Ciberseguridad para tener siempre a la mano los aspectos más importantes que contribuirán a que la información de tu empresa esté siempre protegida.

Ahora sí, podemos continuar.

De acuerdo con lo que sea de tu interés proteger o asegurar, es como puedes considerar la prioridad de la herramienta que puede necesitar la compañía:

Para el bloqueo de amenazas: Se utiliza un Firewall o cortafuegos, estos se encargan de monitorear el tráfico de la web y bloquear a los usuarios no autorizados a los sistemas.

Considera siempre mantener una actualización de estos programas y aquellos que cuenten con versiones más avanzadas en su capacidad de protección.

Para evaluar los sistemas de seguridad de tu empresa: Puedes utilizar un Pentesting o test de penetración, mismo que se utilizan en una auditoría de ciberseguridad. Este te ayudará a medir el nivel de efectividad de los programas de Ciberseguridad ya instalados y así, prevenir y mitigar posibles riesgos.

Para detectar programas maliciosos: software antivirus. Esta herramienta es tan imprescindible que es recomendable asegurar tanto equipos personales como corporativos. Este software se encarga de detectar y eliminar programas maliciosos y su variedad (troyanos, gusanos, ransomware, etc).

Para el manejo seguro de información corporativa: PKI, se encarga de encriptar la información que se envía de manera interna o incluso de manera externa. Por ejemplo, la información entre los colaboradores y clientes o proveedores.

Para el resguardo seguro de información del Consejo de Administración o Junta Directiva:

Puedes contratar un Portal de Gobierno Corporativo. Existen numerosas empresas que te ofrecen un portal para el manejo de información entre la Alta Dirección y el Consejo, sin embargo, debes asegurarte de que cumpla con los requisitos necesarios para garantizar que la información esté segura, como encriptación de datos, copias de seguridad de información automatizadas, bloqueo de sesión automática, identificación de dos pasos o doble autenticación.

¿Conoces alguno? Explora más en nuestra página si quieres encontrar el portal Gobierno Corporativo que podría ayudarte.

Para dedicar esfuerzos en la reactivación y recuperación económica de Latinoamérica, sin duda, las empresas deben contemplar la importancia de la Ciberseguridad, pues de esta manera, será posible alcanzar los beneficios que la transformación digital nos puede brindar.

Aunque en la actualidad, la Ciberseguridad aparenta ser un problema a nivel mundial, este es un buen momento para que Consejos de Administración(también conocidos en otros países como Juntas Directivas o Directorios) enfoquen su atención en mantenerse informados en esta materia para así, comprender las amenazas cibernéticas que podría afectar a sus clientes, colaboradores, situación financiera y hasta su imagen.

¿Te ha servido la información de este artículo? Compártenos en la sección de comentarios tu experiencia, duda o sugerencia.

Tampoco olvides de consultar otros artículos de nuestro blog que podrían ayudarte a simplificar y digitalizar la Gestión de tu Gobierno Corporativo.

Garantiza la seguridad de la información de Gobierno Corporativo con Portal Atlas

La seguridad de la información es un tema requerido por el Gobierno Corporativo de una organización. Es importante que los documentos de la Junta Directiva (Consejo de Administración/ Directorio) y Comités se gestionen de forma segura.

Ya que a menudo son datos confidenciales, estos documentos no deben compartirse por correo electrónico u otros canales digitales que representen un riesgo.

Por ello, muchas organizaciones optan por utilizar un portal de Gobernanza como canal central para todas las demandas del colegiado.

Los portales de gobierno son softwares desarrollados para atender las necesidades del día a día de la gestión de Juntas Directivas (Consejos de Administración/ Directorios).

Entre ellos, Atlas Governance es el portal de gobernanza más grande de América Latina, sirviendo a más de 400 organizaciones y más de 15,000 Directores.

Con él, puede convocar reuniones en menos de 3 minutos, consultar tus archivos y rastrear documentos en una base de conocimiento digital, además de centralizar tu comunicación de Gobierno Corporativo.

Todo esto con encriptación de última generación y seguridad de grado bancario, lo que garantiza la seguridad de la información en toda tu empresa.